Darmowa aplikacja szpiegowska, aby włamać się do iPhone 5

W przeciwieństwie do oprogramowania do monitorowania, oprogramowania do monitorowania telefonów komórkowych, oprogramowanie do monitorowania zapewnia kompletne rozwiązanie do łamania urządzeń z systemem Android. Jeśli usługa GPS jest włączona, możesz śledzić lokalizację urządzenia docelowego, możesz również użyć Google Maps, aby wyświetlić przeszłe lub obecne ruchome trasy, a także można ukończyć śledzenie lokalizacji w czasie rzeczywistym. Do monitorowania lokalizacji docelowego urządzenia z systemem Android w Mapach Google wymagane jest stabilne połączenie sieciowe.

Czym właściwie jest program szpiegujący?

Ale musisz powiązać docelowe urządzenie z Androidem z kontem Google i musisz włączyć raportowanie lokalizacji i rejestrowanie lokalizacji oraz GPS. Zauważyliśmy tutaj, że kiedy chcesz zhakować telefon z Androidem, nie ma innego sposobu, aby wyjść poza oprogramowanie monitorujące. Oprogramowanie może nie tylko śledzić lokalizację w czasie rzeczywistym, ale także zdalnie monitorować wszystkie dane urządzenia docelowego.

W przypadku Map Google musisz zezwolić usługom udostępniania lokalizacji na śledzenie lokalizacji urządzenia, czego nie można zrobić w tajemnicy. Jednak oprogramowanie monitorujące oprogramowanie do monitorowania telefonu komórkowego usuwa ikonę oprogramowania aplikacji, a osoba monitorowana nic o tym nie wie. Jeśli zawsze otrzymujesz dziwne, rzadko używane wiadomości z mediów społecznościowych, wiadomości tekstowe lub e-maile, jest to znak ostrzegawczy.

Zwykle takie oprogramowanie należy najpierw fizycznie zainstalować w telefonie. Jeśli zmienią się ustawienia telefonu, może to być jeden ze wskaźników infekcji. Na urządzeniach z Androidem są ustawienia, które pozwalają na pobieranie i instalowanie aplikacji poza Google Store. Program Root Checker w Google Store może sprawdzić status rootowania telefonu.

- Tracker SMS bez do pobrania?

- Aplikacje szpiegujące!

- Spy SMS bez instalowania telefonu docelowego;

- Najlepsze mobilne aplikacje szpiegowskie na Androida i iPhone.

Na ogół trudno jest zainstalować złośliwe oprogramowanie na urządzeniach z systemem IOS, ale jeśli pojawi się aplikacja o nazwie Cydia menedżer pakietów umożliwia użytkownikom instalowanie pakietów oprogramowania na zrootowanych urządzeniach , może to wskazywać na problem, chyba że masz pobrane oprogramowanie. Złoto jest najdroższe, ale pozwala przeglądać zdjęcia, czytać e-maile, kasować cenne informacje i powielać je jako kopie zapasowe , otrzymuj wiadomości o połączeniach i powiadomienia o wymianie karty SIM.

Pakiet Basic zaspokaja tylko najpilniejsze potrzeby szpiega - zawiera funkcje lokalizacji Geo Tracking , przeglądanie wszystkich SMS-ów, kontaktów, listę wykonanych czynności według daty, a także historię przeglądania w przeglądarce. Inteligencję można łatwo przetwarzać w internetowym panelu sterowania. Jeśli uznasz ten artykuł za pomocny, podziel się nim ze znajomymi. Zostaw swoje komentarze i sugestie poniżej, pamiętaj tylko: nie wiemy, kto nas teraz obserwuje!

- Najlepsze najlepsze oprogramowanie do monitorowania telefonu komórkowego Androida?

- Jak sprawdzić, czy ktoś śledzi nasz telefon? - MobileClick?

- Jest 9 najlepszych sposobów na szpieg na mojej komórce za pomocą IMEI;

- Najlepsza aplikacja szpiegowa do śledzenia wiadomości tekstowych dla urządzenia iOS.

Pegasus, złośliwa aplikacja odkryta w zeszłym tygodniu przez ekspertów ds. Bezpieczeństwa, narobiła wiele hałasu.

Jak zhakować iPhone'a

Nic dziwnego, bo z jego pomocą hakerzy mogli uzyskać zdalny dostęp do danych osobowych użytkowników, nie wzbudzając przy tym żadnych podejrzeń. O powadze zagrożenia Pegasus świadczy zwinność Apple - firma jest bezpieczna już kilka dni po odkryciu przez wypuszczenie. W tym samouczku pokażemy dwa sposoby sprawdzenia iPhone'a i iPada pod kątem zainstalowanego oprogramowania szpiegującego.

Przed rozpoczęciem czeku chcemy dokonać rezerwacji. To właśnie w iOS 9. Jeśli nie chcesz aktualizować z powodu jailbreak zainstalowanego na urządzeniu, to specjalnie dla Ciebie jest wskazane poniżej alternatywny sposób kontrole bezpieczeństwa. Krok 1. Zainstaluj darmowa aplikacja Uważaj. Uwaga: Aplikacja Pegasus Spyware Lookout jest używana z jakiegoś powodu. Wirus został odkryty właśnie przez specjalistów Lookout wraz z kolegami z Citizen Lab. Krok 3. Jeśli po monitorowaniu wszystkie elementy są podświetlone na zielono, oznacza to, że żadne złośliwe oprogramowanie nie jest zainstalowane na Twoim iPhonie lub iPadzie.

Krok 5. Uruchom ponownie urządzenie. Po wykonaniu tych prostych czynności na iPhonie lub iPadzie narzędzie pgcheck zacznie działać w tle. Jego zadaniem, jak sama nazwa wskazuje, jest śledzenie oprogramowania szpiegującego Pegasus urządzenie przenośne Jeśli narzędzie wykryje infekcję, wszystko, co musisz zrobić, to przełączyć urządzenie w tryb samolotowy na kilka minut. Narzędzie samo zajmie się usunięciem Pegasusa. To jest po prostu skomplikowane. Ciekawy Internet Za pomocą Jak naprawić Comp.

Dom Rada Keylogger iPhone'a. Oprogramowanie do monitorowania iPhone'a MSpy - nie jest wymagane Jailbreak! Co to jest jailbreak. Jak mogę szpiegować iPhone'a bez jailbreaka? A WYŁ. Za pomocą panelu sterowania przez Internet. Jeśli zgubisz iPhone'a, funkcja zdalnego monitorowania pozwoli Ci śledzić jego lokalizację i ją znaleźć. Napisz wszystko iKeyMonitor Aplikacja na iPhone'a Keylogger zapewnia ponad 30 funkcji, które pozwalają szczegółowo śledzić działania w telefonie docelowym.

Za pomocą którego możesz nagrywać naciśnięcia klawiszy, robić zrzuty ekranu, rejestrować historię połączeń i wiele więcej. Bez względu na to, jakich funkcji potrzebujesz, znajdziesz je tutaj.

Sprawdź, czy ktoś nie podsłuchuje twojego smartfona. Tłumaczymy jak to zrobić

Bezpieczny monitoring iKeyMonitor Remote Keylogger dla iPhone'a umożliwia opcjonalnie przechowywanie logów na serwerze online, jak również w prywatnym skrzynka pocztowa lub w przestrzeni FTP. Można ją zainstalować jako aplikację systemową na zrootowanym telefonie lub tablet z Androidem aby uniknąć nieautoryzowanej dezinstalacji. Zapewnia większość funkcji płatnej wersji i pozwala wypróbować ją przed zakupem.

Czy masz cel jailbreak? Zróbmy jedną rzecz w tym artykule. Dlaczego nie ma aplikacji szpiegowskiej bez jailbreak? Powód jest prosty; Apple ci na to nie pozwoli. Co to jest jailbreak? Co to jest Cydia? Jak mogę jailbreak gola? Ten proces jailbreak zwykle trwa około 10 minut.

Jak przeskanować swój telefon pod kątem programów szpiegujących? -

Czy aplikacje Cydia uszkadzają Twoje urządzenie? Życzę miłej lektury i powodzenia we wszystkim! Jak łatwo się domyślić z ich nazwy, aplikacje szpiegowskie, takie jak iKeyMonitor, kontrolują wszystko, co użytkownik robi na swoim urządzeniu: od tekstu wpisanego do klawiatura na odebrane połączenia i SMS-y, przeglądanie zdjęć wykonanych aparatem. Zazwyczaj są drogie, ale można ich używać bezpłatnie w okresach próbnych. W przeciwieństwie do Urządzenia z Androidem , bardzo trudno jest zainstalować aplikacje szpiegowskie na iPhonie z bardzo prostego powodu: iOS na to pozwala pobieraj aplikacje tylko z App Store.

Jeśli nie wiesz, zanim aplikacja zostanie opublikowana w App Store, przechodzi ona długi proces analizy przez zespół Apple, który uwzględnia poszanowanie prywatności i bezpieczeństwa użytkowników. W takim przypadku masz tylko jeden sposób, aby wyeliminować ryzyko pobrania niebezpiecznych aplikacji: usuń jailbreak i unikaj aplikacji, które nie pochodzą bezpośrednio z App Store.

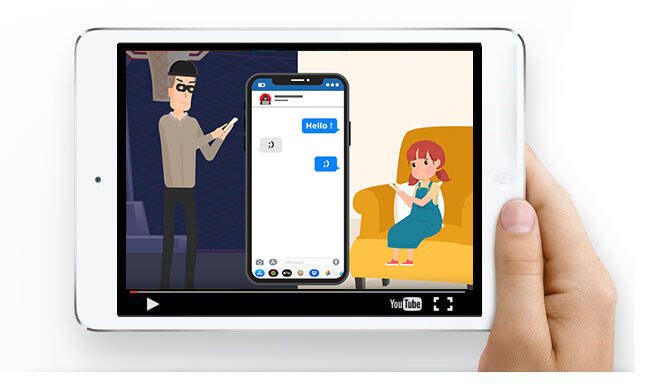

Innym niebezpieczeństwem, o którym chciałbym was ostrzec, jest tzw Inżynieria społeczna , technika hakerska, która niestety cieszy się coraz większym powodzeniem.

Jak to się dzieje? Jeśli użytkownik wpadnie w pułapkę i zaakceptuje prośbę crackera, ryzykuje wpadnięcie w poważne kłopoty: cyberprzestępca z pewnością skorzysta z dostępnych minut, aby ukraść poufne informacje obecne na urządzeniu, aw przypadkach iPhone'ów z jailbreakiem, możesz nawet skorzystać z okazji, aby zainstalować oprogramowanie szpiegujące na swoim telefonie aby monitorować aktywność użytkowników zdalnie.

Jak możesz się bronić przed inżynierią społeczną? To proste - nie pożyczaj swojego iPhone'a zupełnie obcym osobom lub w każdym razie osobom, którym nie ufasz zbytnio. Kiedy w grę wchodzi twoje własne cyberbezpieczeństwo, ostrożność nigdy nie jest zbyt duża! Jak jest używana ta technika? Skrypt jest prawie zawsze taki sam: użytkownik otrzymuje plik e-mail lub wiadomość zawierająca łącze, a jeśli ją odwiedzisz, zostaniesz odesłany z powrotem do strony internetowej, na której zostaniesz poproszony o zresetowanie hasła do konta iCloud.

Jeśli użytkownik się na to nabędzie, ujawni ściśle poufne informacje obcym osobom i nawet nie zdając sobie z tego sprawy! Pamiętaj, że Apple, sieci społecznościowe, które subskrybujesz, i instytucje kredytowe nigdy nie wymagają resetowania hasła przez wysłanie wiadomości e-mail chyba że wyraźnie o to poprosiłeś.

- Nowa aplikacja SMS Spy na Androida?

- Naucz się monitorować Mobile swojej dziewczyny lub żony!

- Spy Software do szpiegowania lokalizacji telefonu komórkowego;

- Jak przeskanować swój telefon pod kątem programów szpiegujących?;