Jak szpiegować someone android mobile

Wszystkie prawa zastrzeżone. Historia Ulubione. Reverso for Windows It's free Pobierz naszą bezpłatną aplikację. Dołącz do Reverso, rejestracja jest bezpłatna i bardzo prosta!

Zarejestruj się Zaloguj. Wyniki mogą zawierać przykłady wyrażeń wulgarnych. Wyniki mogą zawierać przykłady wyrażeń potocznych.

- Jak się dowiedzieć, czy jesteś szpiegowany przez mobilną kamerę? | ITIGIC.

- Oprogramowanie szpiegowskie na telefon komórkowy.

- SPY W POLSKI.

- Tłumaczenie hasła "and spy on" na polski.

- Jak się dowiedzieć, czy jesteś szpiegowany przez mobilną kamerę?;

- Jak potajemnie szpiegować czyjeś wiadomości tekstowe?.

Zobacz przykłady tłumaczenia i szpiegować pasujących przykładów: 4. Zobacz przykłady tłumaczenia i szpiegowania pasujących przykładów: 3. Who else do we know who likes to hide cameras and spy on people? Czy znamy jeszcze kogoś, kto lubi ukrywać kamery i szpiegować ludzi? They police us and spy on us, tell us that makes us safer. One pilnować nas i szpiegować nas Mówią nam, że czyni nas bezpieczniejsze. Assigned to seduce and spy on a United States senator. Przypisana do uwiedzenia i szpiegowania senatora Stanów. And locate and spy on the person who posted it-.

I namierzenia i szpiegowania osoby, która to umieściła-. This is the one being handled, an agent known as Anna Harcourt, assigned to seduce and spy on a United States senator. Well, you want us to linger and spy on him?

W przypadku urządzenia z Androidem musisz zainstalować aplikację na urządzeniu. Aplikacja ukryje się na urządzeniu docelowym. W przypadku urządzeń z systemem iOS instalacja nie jest konieczna. Potrzebne będą raczej poświadczenia iCloud używane na urządzeniu docelowym. Aplikacja będzie używać kopii zapasowej iCloud do szpiegowania wiadomości tekstowych na docelowym urządzeniu z systemem iOS. Podaj poświadczenia i zweryfikuj. Krok 3: Po zakończeniu procesu konfiguracji, Neatspy pozwoli ci wyjść, klikając przycisk Zakończ.

Krok 4: Na komputerze lub smartfonie zaloguj się do pulpitu nawigacyjnego Neatspy. Będziesz miał dostęp do wszystkich funkcji potrzebnych do szpiegowania celu.

Jak potajemnie szpiegować czyjeś wiadomości tekstowe? |

Krok 5: W panelu przewijania po lewej stronie kliknij kartę Wiadomości, aby szpiegować wiadomości twojego celu. Aplikacja wyświetli wszystkie przychodzące i wychodzące wiadomości tekstowe na urządzeniu docelowym.

Dowiesz się, z kim i kiedy rozmawia Twój cel. Neatspy daje dostęp do kontaktu, z którym kontaktuje się Twój cel. Neatspy zapewnia dyskretny sposób szpiegowania wiadomości tekstowych twojego celu. Otrzymasz znaczniki czasu dla wszystkich wychodzących i przychodzących wiadomości tekstowych na urządzeniu docelowym. Co więcej, tworzy kopię zapasową wszystkich wiadomości tekstowych, w tym usuniętych.

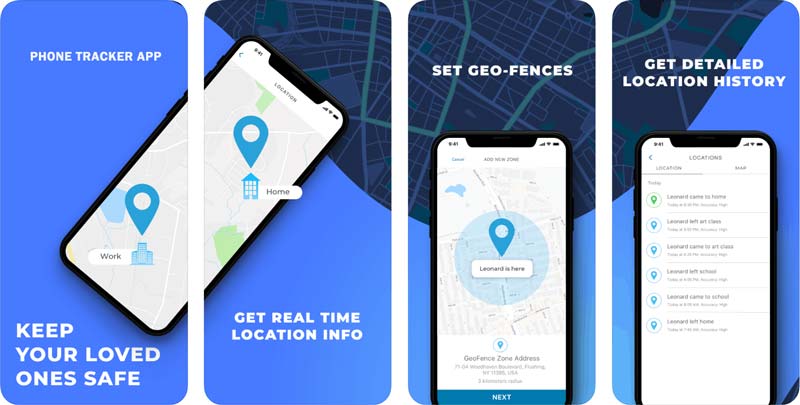

Ponadto Neatspy może szpiegować czaty i posty w mediach społecznościowych. Będziesz więc mógł szpiegować aplikacje społecznościowe, takie jak Facebook, WhatsApp i Instagram. Dzięki Neatspy możesz szpiegować miejsce pobytu swojego celu. Aplikacja umożliwia nawet lokalizację docelowego urządzenia w czasie rzeczywistym. Umożliwia dostęp do historii lokalizacji urządzenia docelowego. Zawiera także funkcję geofence, która wysyła powiadomienie, jeśli cel przekroczy ustaloną granicę.

Dzięki Neatspy będziesz mógł wiedzieć, czy Twoje dziecko kończy szkołę i o której godzinie. Funkcja keyloggera umożliwia rejestrowanie wszystkich naciśnięć klawiszy na urządzeniu docelowym. W ten sposób można przechwycić szczegóły, takie jak nazwy użytkowników i hasła użytkownika urządzenia docelowego.

Jak sprawdzić, czy ktoś śledzi nasz telefon?

Szpiegowanie czyichś wiadomości tekstowych wymaga dyskretnego sposobu osiągnięcia tego celu. Obecnie istnieje wiele aplikacji szpiegowskich, które umożliwiają szpiegowanie celu. Sprawdź Neatspy, aby dyskretnie szpiegować wiadomości tekstowe celu. Cyberprzestępcy są sprytni i często atakują fintechy z dwóch powodów.

Wiedzą, że fintechy codziennie obsługują wiele poufnych i finansowych informacji i prawdopodobnie mają środki, aby sprostać żądaniom hakerów i wrócić do normalnej pracy. Ataki ransomware są jednym z najczęstszych zagrożeń cyberbezpieczeństwa w branży fintech, a padnięcie ich ofiarą może być katastrofalne lub co najmniej destrukcyjne.

Zapytaliśmy więc ekspertów o ESET aby wyjaśnić, jak zapobiegać oprogramowaniu ransomware i chronić firmę od wewnątrz. Ponieważ hakerzy wiedzą, jak cenne są dane dla firmy, zwykle nakładają okup w wysokości tysięcy, a nawet milionów dolarów. Istnieją dwa rodzaje ataków: crypto ransomware szyfruje wszystkie pliki, foldery i dyski twarde na zainfekowanym komputerze, a ransomware locker blokuje użytkownikom dostęp do ich urządzeń.

Celem cyberprzestępców jest skłonienie Cię do zapłaty, abyś mógł odzyskać swoje pliki i złagodzić wszelkie szkody dla swojej firmy. Niestety, nie masz zbyt wielu opcji, jeśli padniesz ofiarą ataku ransomware. Musisz zdecydować, czy zapłacić okup, czy nie, a to wymaga rozważenia, ile warte są Twoje dane.

Dołącz do naszej społeczności na Facebooku!

Pamiętaj tylko, że poddanie się żądaniom cyberprzestępców może zachęcić ich do ponownego ataku - i nie ma gwarancji, że Twoje dane zostaną przywrócone. Tak czy inaczej, ważne jest, aby od razu przejść do trybu odzyskiwania po awarii. Wykonaj następujące kroki, aby dowiedzieć się, co zrobić, jeśli dostaniesz oprogramowanie ransomware:. Powiadom swój dział IT. Jeśli Twoja firma zatrudnia specjalistów IT lub dyrektora ds.

Bezpieczeństwa informacji, powiadom ich o ataku. Miejmy nadzieję, że będą mieli plan działania w takich sytuacjach i będą w stanie poprowadzić Twój zespół przez te kroki. Prześledź źródło ataku. Większość ataków ransomware ma zegar odliczający, zanim wszystkie pliki zostaną usunięte na zawsze, więc im szybciej znajdziesz źródło, tym szybciej możesz działać. Zazwyczaj oprogramowanie ransomware przedostaje się do systemu przez złośliwy link lub załącznik wiadomości e-mail. W najlepszym przypadku oprogramowanie ransomware atakuje tylko jedno urządzenie, aw najgorszym przypadku infekuje cały system.

- Jak sprawdzić, czy ktoś szpieguje nas maile.

- Dowiedz się, jaka jest 2 najlepsze sposoby szpiegowania Mój utracony telefon komórkowy.

- Test na wierność partnera.

- 2. Użyj Google Maps, aby zhakować telefon z Androidem ze swojego komputera.

- 7 Nowy GPS Android Telefon Hacking Online.

- Platon. Wyszukiwanie pionowe. Ai.!

Po znalezieniu winowajcy zapytaj użytkownika, czy otworzył inne podejrzane e-maile lub zauważył coś dziwnego na swoim komputerze. Usuń to urządzenie z sieci. Aby zapobiec rozprzestrzenianiu się oprogramowania ransomware w sieci, musisz odłączyć zainfekowane urządzenie. Poinformuj swoich pracowników i klientów o naruszeniu. Chociaż ważne jest, aby nie wywoływać paniki, musisz być przejrzysty. Jeśli chodzi o swoich klientów lub klientów, skontaktuj się z nimi, jeśli masz dowód, że ich dane zostały naruszone. Innymi słowy, unikaj wydawania oświadczeń, dopóki nie zdobędziesz wszystkich informacji.

Zainwestuj w lepsze systemy bezpieczeństwa. Kiedy już uporasz się z następstwami, przyjrzyj się bardziej wyrafinowanemu cyberbezpieczeństwu w praktykach fintech. Use Hidden Eye and catch all the snoopers with ease. Hidden Eye allows you to easily see who has tried to unlock your device without your authorization. Hidden Eye will ease your task of catching your friends and family while they try to access your phone. You can catch the snoopers red handed using this app.

Android detects failed attempts ONLY if passcode has atleast 4 letters or points, so as Hidden Eye This app may not work on all devices, you will need to just try it out and see if it works for your device. How to uninstall? If you want to uninstall the Hidden Eye, be sure to go to the Hidden Eye settings and select Uninstall. After clicking confirm to uninstall, the Device Administrator will be removed and the Hidden Eye will be uninstalled.